WikiLeaks hat heute einen Cache mit 8.761 geheimen Dokumenten veröffentlicht, in denen Taktiken beschrieben sind, auf die sich die US-amerikanische Central Intelligence Agency (CIA) stützt, um gegen iPhones, iPads, Android-Smartphones und -Tablets, Windows-PCs und sogar Router und Smart-TVs vorzugehen. Es ist derzeit unklar, ob die auf der Website der Gruppe verfügbaren Dokumente schwerwiegende Auswirkungen auf den Datenschutz und die Sicherheit haben. Das als "Vault 7" bezeichnete Leck wurde vor seiner Veröffentlichung einige Wochen lang auf dem Twitter-Account von WikiLeaks gehänselt.

Durchgesickerte Dokumente belegen, dass die Agentur über so genannte Zero-Day-Exploits für eine Reihe von Plattformen verfügt, darunter Windows, MacOS, Solaris, Linux und andere. Die Entwicklung ist zwar nicht neu, aber aktuell, da Zero-Day-Exploits Apple und der Sicherheitsgemeinschaft im Allgemeinen nicht bekannt sind.

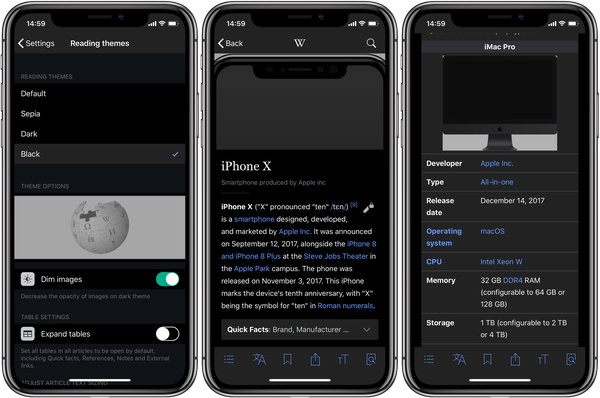

Die CIA erhält nicht nur Exploits von GCHQ, NSA und FBI - oder kauft sie von Cyber-Waffenunternehmen wie Baitshop -, sondern unterhält in ihrem Center for Cyber Intelligence auch eine spezialisierte Abteilung, die sich ausschließlich auf die Entwicklung von Exploits für iOS-Geräte konzentriert.

Mit diesen Tools kann die CIA die Kontrolle über iOS-Zielgeräte übernehmen und Daten von iOS-Geräten filtern. "Der unverhältnismäßige Fokus auf iOS erklärt sich möglicherweise aus der Beliebtheit des iPhones bei sozialen, politischen, diplomatischen und geschäftlichen Eliten", sagt WikiLeaks.

Die Organisation fügte hinzu:

Dieselben Sicherheitslücken bestehen für die gesamte Bevölkerung, einschließlich des US-Kabinetts, des Kongresses, der Top-CEOs, der Systemadministratoren, der Sicherheitsbeauftragten und der Ingenieure. Durch das Verbergen dieser Sicherheitslücken vor Herstellern wie Apple und Google stellt die CIA sicher, dass jeder gehackt werden kann, auf Kosten der Hacker.

WikiLeaks warnt davor, dass diese Sicherheitslücken von Apple und Google nicht behoben werden und die Telefone hackbar bleiben, solange die CIA sie vor ihnen verbirgt.

Will Strafach aka Chronic ist von dem Leck nicht beeindruckt.

WICHTIG: Glauben Sie noch nicht automatisch, was Sie heute über die CIA-Lecks in Bezug auf iOS gelesen haben. Vieles kann hier missverstanden werden.

- Will Strafach (@chronic) 7. März 2017

"Noch nichts Interessantes oder Neues, aber immer noch auf der Suche", schrieb er auf Twitter.

Laut WikiLeaks hat die CIA die Kontrolle über den Großteil ihres Hacking-Arsenals verloren, das auf iOS-Geräte und andere Plattformen abzielt, darunter Malware, Viren, Trojaner, waffenbehaftete Zero-Day-Exploits, Malware-Fernsteuerungssysteme und die dazugehörige Dokumentation.

"Diese außergewöhnliche Sammlung, die mehr als mehrere hundert Millionen Codezeilen umfasst, bietet ihrem Besitzer die gesamte Hacking-Kapazität der CIA", bemerkt WikiLeaks.

Ein weiterer Auszug aus WikiLeaks:

Bis Ende 2016 hatte die Hacking-Abteilung der CIA, die offiziell dem Center for Cyber Intelligence (CCI) der Agentur untersteht, über 5000 registrierte Benutzer und mehr als tausend Hacking-Systeme, Trojaner, Viren und andere „waffengeschützte“ Malware produziert.

Das Ausmaß der Verpflichtung der CIA ist so hoch, dass ihre Hacker bis 2016 mehr Code verwendet hatten als früher, um Facebook zu betreiben. Die CIA hatte in der Tat eine "eigene NSA" mit noch geringerer Rechenschaftspflicht geschaffen, ohne die Frage öffentlich zu beantworten, ob solch massive Haushaltsausgaben für die Verdoppelung der Kapazitäten einer konkurrierenden Agentur gerechtfertigt sein könnten.

Die CIA verfügt sogar über ein automatisiertes Malware-Angriffs- und Kontrollsystem.

Einige der internen Tools und Techniken der CIA haben es der Agentur ermöglicht, sowohl Android- als auch iPhone-Software, für die Twitter-Konten des Präsidenten geführt wurden, zu „durchdringen, zu infizieren und zu kontrollieren“. Abgesehen von Smartphones und Tablets ist die Agentur in der Lage, die Smart-TVs von Samsung zu stören und Gespräche zu belauschen, ohne dass es jemand im Raum merkt, und Audioaufnahmen über das Internet an einen verdeckten CIA-Server zu senden.

Der Angriff mit dem Namen „Weeping Angel“, der in Zusammenarbeit mit dem britischen Sender MI5 / BTSS erstellt wurde, versetzt einen Smart-TV in einen „Fake-Off“, der den Besitzer täuscht, dass sein Fernseher ausgeschaltet ist, wenn er tatsächlich eingeschaltet ist.

Am besorgniserregendsten ist jedoch, dass die CIA in der Lage ist, bestimmte Fahrzeugsoftware zu manipulieren, um tödliche Unfälle zu verursachen, die von der Behörde als "nahezu unauffindbar" eingestuft werden.

Quelle: WikiLeaks